Spoofing 방어 설정 및 리포트 확인

팔로우Ad Fraud : Spoofing

Spoofing은 가장 악질적인 Ad Fraud 유형입니다. 스푸핑은 추적용 SDK를 직접 공격하는 방법으로, Fraudster는 광고주 어플리케이션에 연동된 SDK와 서버 간에 암호화된 프로토콜 규약(SSL)을 차단한 다음, 허위 트래픽을 만들고 콘솔 리포트와 서버 Call-back 신호 등을 확인하며 실제 성과(오픈 및 인앱 이벤트 어트리뷰션)로 인정되는 지를 테스트 합니다. 테스트 단계에서 실제 성과로 인정되는 패턴을 발견하면 동일 패턴으로 허위 트래픽을 광고 캠페인 기간 동안에 지속해서 만들어내고 그에 대한 광고 수익을 얻어갑니다.

Spoofing이 무서운 이유는 광고주가 알아채지 못하도록 실제 유저의 앱 사용 패턴과 유사하게 허위 트래픽을 만들어 내기 때문에 Ad Fraud가 발생하고 있다는 점을 발견하기 매우 어렵다는 특징이 있습니다. 주로 Spoofing 시도는 네트워크 매체의 퍼블리셔 레벨에서 진행되며 오픈 소스를 지향하는 Android OS 환경에서 두드러집니다.

Fraud Kill-Chain : Spoofing

SDK Hash 값 검증 (Android, iOS) : Dynamic Secret Key

[[인용:안내:작게]] 해당기능은 SDK 연동과 동시에 자동으로 적용됩니다.

Fraud Kill-Chain 글로벌 설정 적용

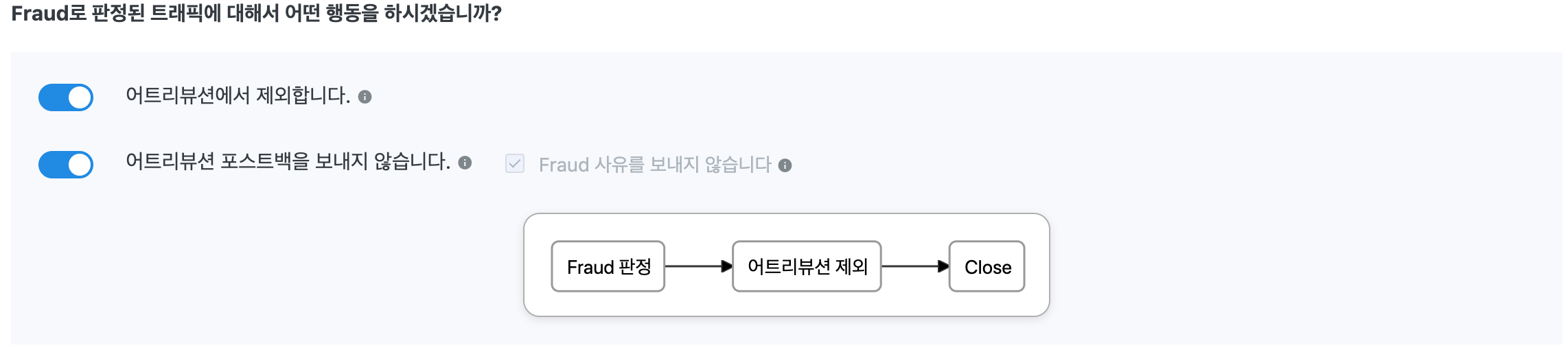

1) 기본(Default) 설정 : 권장 설정방법

- 해당하는 트래픽이 어트리뷰션 리포트에 포함되지 않고 Ad Fraud(Or Organic)로 분류합니다.

- 해당하는 트래픽을 매체사로 포스트백 하지 않습니다.

- Fraud Index 리포트에서 해당하는 트래픽 규모를 확인할 수 있습니다.

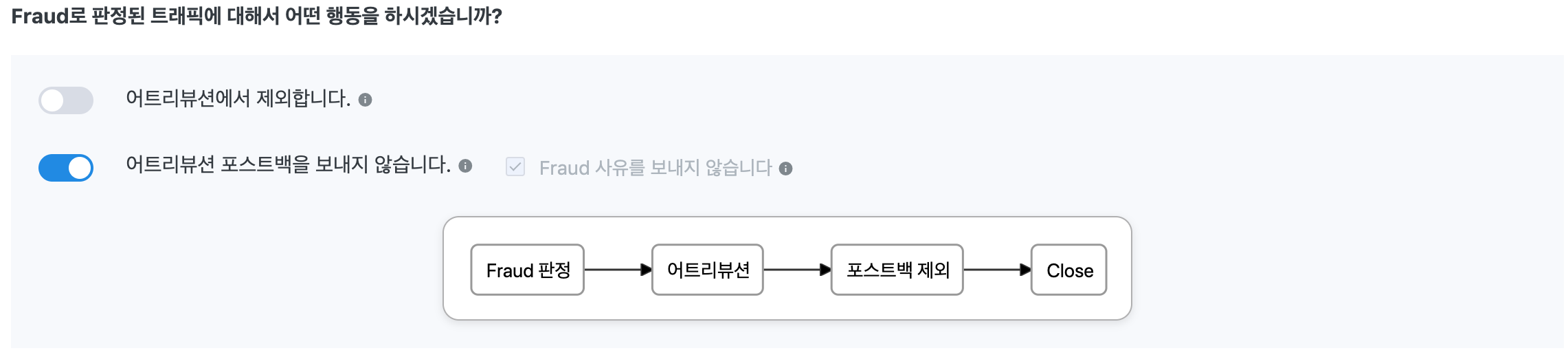

2) 어트리뷰션에 포함하나 포스트백 제외

- 해당하는 트래픽이 어트리뷰션 리포트에 포함되어 파트너 성과로 분류됩니다.

- 해당하는 트래픽을 매체사로 포스트백 하지 않습니다. (콘솔 리포트와 매체사 리포트 간 수치 차이 발생)

- Fraud Index 리포트에서 해당하는 트래픽 규모를 확인할 수 있습니다.

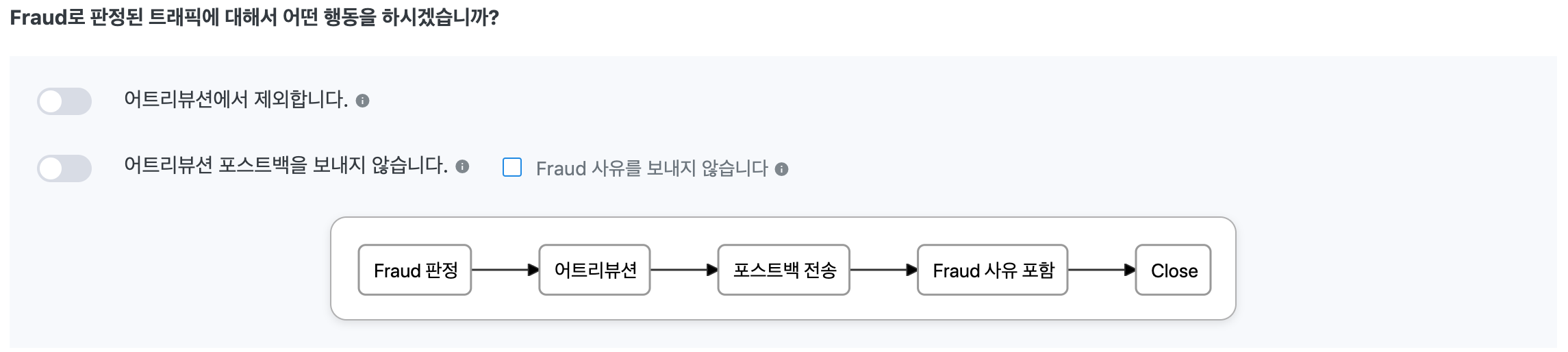

3) 어트리뷰션에 포함하고 포스트백 발송 (사유 없음)

- 해당하는 트래픽이 어트리뷰션 리포트에 포함되어 파트너 성과로 분류됩니다.

- 해당하는 트래픽을 매체사로 포스트백 하지만 Fraud 사유를 보내지 않습니다.

- Fraud Index 리포트에서 해당하는 트래픽 규모를 확인할 수 있습니다.

4 ) 어트리뷰션에 포함하고 포스트백을 발송 (사유 포함)

- 해당하는 트래픽이 어트리뷰션 리포트에 포함되어 파트너 성과로 분류됩니다.

- 해당하는 트래픽을 매체사로 Ad Fraud({blocking_reason} 매크로 연동 매체 한함) 사유를 포함하여 포스트백 합니다.

- Fraud Index 리포트에서 해당하는 트래픽 규모를 확인할 수 있습니다.

리포트 확인하기

Spoofing DSK로 제어된 트래픽은 Single Touch Attribution 리포트에서 Metric 항목 중 아래 항목으로 확인하실 수 있습니다.

| Level | Metric Name | Contents |

| First Open |

Spoofing DSK (New-Install)

|

DSK를 통해 방어(Blocking)된 신규설치 실행(New Install) 수 |

| First Open |

|

DSK를 통해 방어(Blocking)된 재설치 실행(Re Install) 수 |

| Deeplink Open | Spoofing DSK (Deeplink Open) | DSK를 통해 방어(Blocking)된 딥링크 오픈 실행(Deeplink Open) 수 |